Identidad sintética: un desafío emergente

Todo sobre el surgimiento de la identidad sintética.

Con la aceleración en términos de digitalización que forzó la pandemia, nuestra identidad digital se ha convertido en un activo valioso, dado que es un medio en creciente adopción para autenticarnos en diversas plataformas. Por lo tanto, la capacidad de validar fehacientemente a una persona, se ha convertido en una preocupación latente en las organizaciones, dado que, sumado a los intentos de fraude mediante suplantación de identidad, robo de cuentas e impagos, se suma un nuevo desafío: la identidad sintética.

En este artículo, exploraremos en detalle qué es una identidad sintética, cómo afecta a las organizaciones, los impactos económicos producidos y examinaremos las estrategias para contrarrestar este fenómeno.

¿Qué es una identidad sintética?

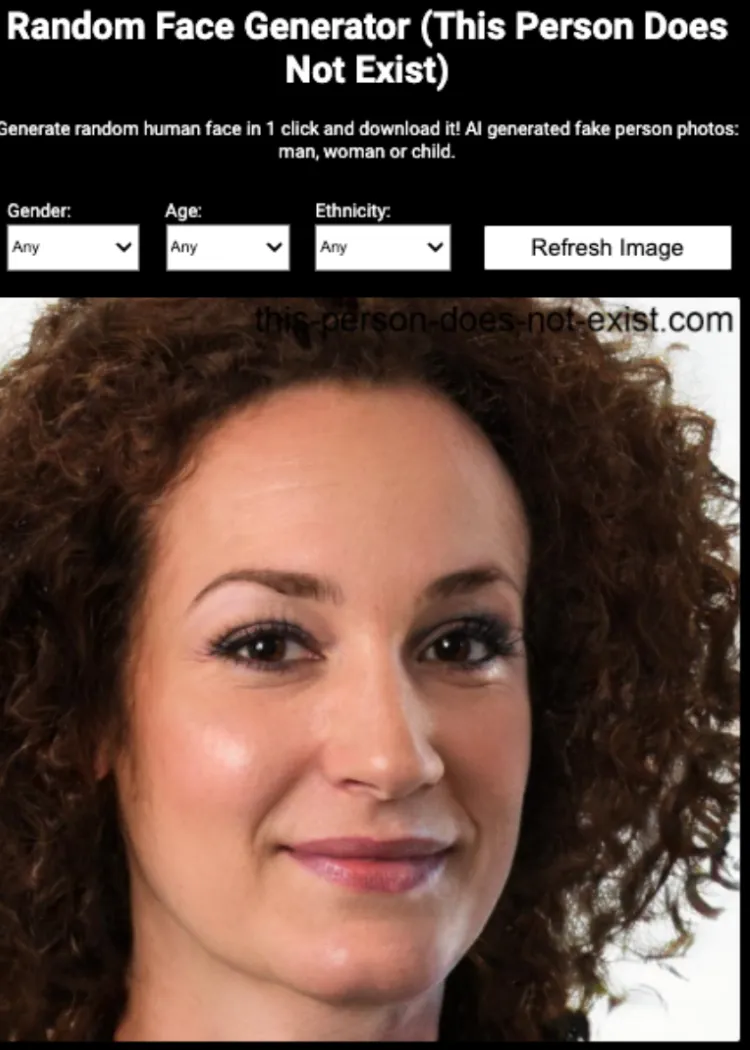

Una identidad sintética es una identidad ficticia creada con el propósito de engañar y cometer actividades ilegales.

Esta construcción digital combina información real y ficticia para formar una identidad sintética única. Estas identidades pueden incluir nombres, direcciones reales, números de seguridad social y otra información personal obtenida de diversas fuentes, como bases de datos públicas y privadas. La principal diferencia entre una identidad sintética y una identidad real es que la primera no está asociada a una persona física específica, mientras que la segunda pertenece a una persona legítima.

Los defraudadores utilizan estas identidades sintéticas para evadir detecciones, con la finalidad de abrir cuentas bancarias falsas, solicitar créditos y préstamos fraudulentos. Al no estar vinculadas a una persona real, estas identidades sintéticas dificultan la identificación de los responsables y por lo tanto, la recuperación de los fondos.

¿Cómo afecta a las organizaciones?

Las organizaciones, especialmente bancos, e-commerce, retail o fintechs que otorgan préstamos, tarjetas de crédito o BNPL, se enfrentan a desafíos significativos cuando se trata de identidades sintéticas, porque al buscar validar a un aplicante mediante mecanismos totalmente digitalizados, los delincuentes buscan aprovechar las vulnerabilidades en los sistemas de verificación de identidad para abrir cuentas falsas, solicitar préstamos fraudulentos y extraer el dinero.

Esta metodología de ataque que implica el uso de identidades sintéticas no es nueva, uno de los primeros casos emblemáticos fue en 2013, donde un grupo de delincuentes en US creó más de 7,000 identidades con un impacto económico de alrededor de 200 millones de dólares.

Según el FBI, el mecanismo contaba con tres simples pasos:

- "Make up": construían identidades falsas mediante la creación de documentos de identificación y un perfil de crédito fraudulento.

- "Pump up": incrementaban el crédito de la identidad falsa proporcionando información apócrifa sobre la solvencia de esa identidad a las agencias de crédito. Al creer que la información proporcionada era precisa, las agencias de crédito incorporaban este material en el informe crediticio de la identidad falsa, haciendo parecer que la identidad falsa tenía un crédito excelente.

- "Run up": obtenían grandes préstamos utilizando la identidad falsa. Cuanto mayor era el puntaje de crédito, mayores eran los préstamos que podían obtener. Estos préstamos nunca fueron reembolsados.

En la actualidad, según thomsonreuters, nadie sabe con precisión cuánto dinero se pierde a causa de las identidades sintéticas, sin embargo las estimaciones oscilan entre 20 y 40 mil millones. Dado que el 95% de las identidades sintéticas no se detectan durante el proceso de onboarding y las organizaciones financieras, e-commerce o retail nunca lo detectan o simplemente se cancelan como un costo irrecuperable del negocio.

Cómo prevenir el fraude de identidad sintética

La prevención del uso malicioso de identidades sintéticas, no es simple y requiere un enfoque integral que combine tecnología y colaboración.

Una de las formas más comunes de discernir si un aplicante se trata de una persona física real o una identidad sintética, es mediante el análisis de fuentes abiertas con herramientas como Maltego o Visallo que permiten realizar OSINT (Inteligencia de Fuentes Abiertas) implicando procesos manuales con personal altamente calificado y sobre todo, mucho tiempo y dinero. Este camino simplemente no escala, dado que impacta en el costo de adquisición de clientes, incrementa los tiempos de conversión de aplicante a cliente y en el caso de sólo analizar impagos, es reactivo y sin sentido ya que es muy poco probable el recupero de los fondos.

Entonces ¿cuál sería el camino? partamos desde el consenso de que no existe un mecanismo único e infalible, descartemos la bala de plata y granularicemos la problemática.

Una identidad sintética requiere de datos reales y/o ficticios conjugados para crear esta nueva identidad digital, por lo tanto, mínimamente requiere de:

- Email: es uno de los principales datos solicitados en onboarding, existen innumerables herramientas online para crear correos temporales en los cuales se puede recibir un OTP (contraseña de un sólo uso) o un link para continuar el proceso de onboarding. Iniciar la verificación de identidad sintética de manera automatizada en este punto, validando que el mail no sea temporal, no esté involucrado en casos de fraude ya reportado, no sea de reciente creación o solicitar una interacción más allá de un click para evitar bots automatizados puede ser un gran punto de partida.

- Número de teléfono: junto con el correo, son los dos datos que todo onboarding digital solicita y al igual que el punto anterior, también existen innumerables herramientas online para crear números desechables que pueden recibir un OTP (contraseña de un sólo uso) o un link mediante SMS (mensaje de texto) para continuar el proceso. Validar en qué dispositivo fue recibido el SMS, conocer su rastro digital y otras validaciones más simples como operador y tipo de plan (pre-pago/post-pago) pueden ser de gran utilidad.

- IP address: este es un dato que normalmente se captura y no es solicitado directamente al aplicante. Mediante VPNs simples para el smartphone, desktop o browser o algo más complejas como proxychain o directamente TOR es fácil para un atacante falsificar este dato. Analizar IP a detalle para comprobar la fiabilidad y vincularla a elementos adicionales como geolocalización y dirección pueden resultar en muy buenos mecanismos de defensa.

- Geolocalización y dirección de domicilio: al igual que la dirección IP, la geolocalización es sencilla de manipular para un atacante. Vincular la geolocalización al domicilio declarado relacionándolos a zonas aceptadas/rechazadas y buscando coherencia con el resto de los datos puede ser un análisis de gran impacto. Puedes añadir robustez cotejando la geolocalización con la ubicación de la IP que utiliza el aplicante.

- Número de identificación de ciudadano: dependiendo del país en el que te encuentres tendrá una denominación específica, tomaremos el caso de México donde se conoce como CURP (Clave Única de Registro de Población). Aquí podemos enfrentarnos a dos escenarios:

- El más simple, es cuando un defraudador intenta utilizar una CURP no real, ya que al verificarla contra organismos gubernamentales puede determinarse su falsedad.

- El más complejo, cuando el defraudador utiliza una CURP de una persona física real, es decir, suplanta este dato. Es entonces cuando toca comenzar a vincular los diferentes puntos de datos para entender la coherencia de la identidad digital, que de manera ágil puede ser mediante el poder predictivo del análisis automatizado con inteligencia artificial.

- Documento de identificación: entendiéndose como la credencial física donde figura nombre, foto, etc, ya sea en un pasaporte o en documento oficial de cada país. Volviendo al caso de México, este documento se conoce como INE y es muy simple para los atacantes comprarlas falsificadas o adquirir templates editables (por si te perdiste nuestro artículo sobre “El mercado negro de los datos de identidad en México”, te recomiendo este post). Este es un gran punto de falla para los proveedores de KYC, por eso muchas compañías poseen equipos de verificación manual de documentos volviéndolo inescalable e ineficiente.

- Selfie: en los últimos años las soluciones de KYC han buscado fortalecer sus mecanismos de identificación de prueba de vida, haciendo que en general, se torne más complejo para los atacantes, abusar de este paso con fotografías, videos, máscaras, etc. Sin embargo, aún se dan casos en los que los sistemas de reconocimiento facial son burlados.

Podemos concluir en los siguientes tres puntos como oportunidades de mejora en la originación de cara al combate contra el fraude por identidades sintéticas:

- Relacionar los diferentes puntos de datos: entender la coherencia de los datos solicitados al aplicante puede volverse algo complejo al incorporar diferentes soluciones sobre un mismo pipeline de onboarding dado que deben monitorearse de manera independiente y en general no poseen intercomunicación unas con otras. Por lo que contar con una herramienta automatizada que centralice, analice y permita obtener una recomendación sobre cada aplicante puede volverse decisivo para combatir exitosamente el fraude de identidades sintéticas.

- Colaboración entre industrias: la colaboración entre organizaciones y entidades gubernamentales, privadas y de diferentes sectores es esencial para combatir el uso de identidades sintéticas. Al compartir datos sobre identidades sospechosas y actividades fraudulentas se puede favorecer la temprana detección y respuesta efectiva a estos casos a partir de la generación de un ecosistema de información compartida confiable y centralizada.

- Mejora de los sistemas de verificación de identidad: entender al KYC más allá de una herramienta regulatoria, sino invertir en sistemas de verificación de identidad sofisticados y robustos, sometiéndolos a pruebas de hacking ético y exigiendo SLAs de asertividad, que idealmente se comuniquen con el resto de las herramientas.

Desde Trully, conocemos el impacto económico negativo que pueden generar las identidades sintéticas, por eso, hemos desarrollado herramientas que hacen frente a ésta problemática de una forma simple y dinámica.

Con Trully Fraud garantizamos la autenticidad de cada cliente, protegiendo así la integridad financiera de tu organización. Utilizamos inteligencia artificial y machine learning para realizar un análisis exhaustivo de los datos proporcionados por tus clientes y cotejar su identidad con nuestra avanzada base de datos de reconocimiento facial.

¿Tienes sugerencias o preguntas sobre este blog post o te gustaría saber más? Contáctanos en fernando@trully.ai